هک پسورد اصلی ترین راه نفوذ به تمام سیستم ها از جمله کامپیوتر ، هارد درایو ، هاست ، وبسایت ، فلش مموری ، حساب کاربری ، ایمیل و یا هر چیزی است که پسورد داشته باشد. بنابراین به نظر ساده ترین و در عین حال پر کاربردترین نوع هک در دنیا ، هک پسورد است که در ادامه انواع روش هک پسورد را نشان می دهیم.

با شنیدن “فاش شدن اطلاعات” ، چه چیزی ذهن شما را درگیر می کند؟ یک هکر بدخواه نشسته جلوی صفحه های پوشیده از متن دیجیتال به سبک ماتریکس؟ یا یک نوجوان ساکن زیرزمین که سه هفته است نور روز را ندیده است؟ یک ابر رایانه قدرتمند که می خواهد کل دنیا را هک کند چطور؟

هک کردن فقط یک چیز است: رمز ورود شما. اگر کسی بتواند رمز ورود شما را حدس بزند ، به تکنیک های فانتزی هک و ابر رایانه ها نیازی ندارد. آنها فقط مانند شما وارد سیستم می شوند. اگر رمز ورود شما کوتاه و ساده باشد ، بازی تمام می شود.

چند تاکتیک معمول وجود دارد که هکرها برای هک کردن رمز ورود شما استفاده می کنند که در این مطلب این روش های را برای هک پسورد آموزش می دهیم تا بتوانید امنیت خود را در برابر چنین هک هایی بالا برده و از آن مصون بمانید.

روش های هک پسورد

دیکشنری هک

اولین بار در راهنمای تاکتیک های هک پسورد مشترک ، حمله به فرهنگ لغت یا دیکشنری هک است. چرا به آن دیکشنری گفته می شود؟ زیرا به طور خودکار هر کلمه را در یک “فرهنگ لغت” تعریف شده در برابر رمز عبور امتحان می کند. فرهنگ لغت دقیقاً همان واژه ای نیست که شما در مدرسه از آن استفاده می کنید.

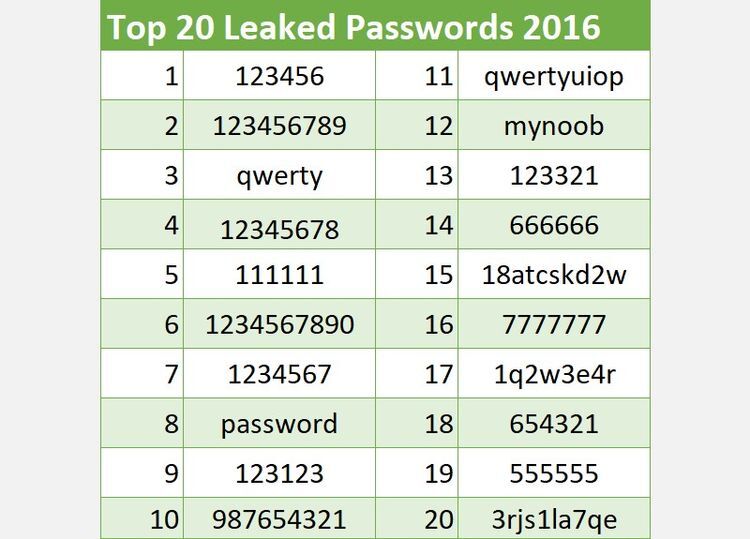

خیر. این دیکشنری در واقع یک فایل کوچک است که شامل ترکیبات پسورد متداول نیز می باشد. که شامل 123456 ، qwerty ، رمز عبور ، iloveyou و کلاسیک همیشه ، hunter2 است. جدول زیر بیشترین رمزهای عبور در سال 2016 را نشان می دهد.

جدول زیر بیشترین رمزهای عبور در سال 2020 را بیان می کند. به شباهت های این دو توجه داشته باشید – و مطمئن شوید که از این گزینه های فوق العاده ساده استفاده نمی کنید. البته در کشور خودمان گزینه های تاریخ تولد نیز اضافه می شود.

مزیت این روش هک پسورد : سریع ، معمولاً برخی از حسابهای محافظت شده با دردسر را باز می کند.

معایب: حتی گذرواژه های کمی قوی تر نیز ایمن خواهند ماند.

برای در امان ماندن از این روش هک چه کنیم؟

همراه با یک برنامه مدیریت رمز عبور ، از یک رمز عبور یکبار مصرف قوی برای هر حساب استفاده کنید. مدیر رمز عبور به شما امکان می دهد سایر رمزهای عبور خود را در یک مخزن ذخیره کنید. سپس ، می توانید برای هر سایتی از یک رمزعبور قوی و مضحک قوی استفاده کنید. برای شروع کار می توانید به گوگل پسورد منیجر سر بزنید.

بروت فورس

در مرحله بعدی ، با استفاده از بروت فورس هکر هر ترکیب شخصیت ممکن را امتحان می کند. گذرواژه های تلاش شده با مشخصات مربوط به قوانین پیچیدگی مطابقت دارند ، از جمله شامل یک حرف بزرگ ، یک حرف کوچک ، رقم اعشاری Pi ، سفارش پیتزا شما و غیره.

یک بروت فورس نیز در ابتدا ترکیبات حرفهای عددی را که معمولاً استفاده می شود ، امتحان می کند. اینها شامل گذرواژه های ذکر شده قبلی و همچنین 1q2w3e4r5t ، zxcvbnm و qwertyuiop است. کشف رمز عبور با استفاده از این روش ممکن است مدت زمان زیادی طول بکشد ، اما این کاملا به پیچیدگی رمز عبور بستگی دارد.

مزایا: از لحاظ تئوری ، با استفاده از آزمایش هر ترکیبی ، هر رمز عبوری را پیدا می کند.

معایب: بسته به طول رمز عبور و دشواری آن ، ممکن است بسیار طولانی شود. چند متغیر مانند $ ، & ، {، یا] وارد کنید ، و کشف رمز عبور بسیار دشوار است. البته اگر سیستم هک قدرتمند داشته باشید به سادگی می توانید پسورد مد نظر را هک کنید.

چگونه با بروت فورس هک نشویم

همیشه از ترکیب متغیر نویسه ها استفاده کنید و در صورت امکان ، برای افزایش پیچیدگی ، نمادهای اضافی معرفی کنید یا مثلا از حروف نا مفهوم و یا علائمی مثل علامت تعجب یا سوال در پسورد خود استفاده نمایید.

فیشینگ

این روش کاملا “هک” نیست ، اما گرفتار شدن در یک اقدام فیشینگ یا نیزه فیشینگ معمولاً بد پایان می یابد. ایمیل های فیشینگ عمومی با میلیاردها دلار برای همه کاربران اینترنت در سراسر جهان ارسال می شود. یک ایمیل فیشینگ معمولاً به این صورت عمل می کند:

- کاربر هدف ایمیلی جعلی دریافت می کند که ادعا می شود از یک سازمان یا تجارت بزرگ است

- ایمیل جعلی نیاز به توجه فوری دارد ، حاوی پیوند به یک وب سایت

- پیوند به وب سایت در واقع به یک پورتال ورود جعلی لینک می شود ،شما فکر میکنید که دقیقاً همان سایت قانونی است

- کاربر هدف بی خبر اعتبارنامه ورود خود یا اطلاعات حیاتی مثل شماره کارت بانکی خود را وارد می کند و یا هدایت می شود یا به او گفته می شود دوباره امتحان کند

- اطلاعات کاربری کاربر به سرقت رفته ، فروخته شده یا مورد استفاده ناصبی قرار گرفته است (یا هر دو)

حجم هرزنامه های روزانه ارسال شده به سراسر جهان همچنان زیاد است و بیش از نیمی از ایمیل های ارسال شده در سراسر جهان را تشکیل می دهد. علاوه بر این ، حجم پیوست های مخرب نیز زیاد است ، زیرا کسپرسکی از ژانویه تا ژوئن 2020 به بیش از 92 میلیون پیوست مخرب اشاره کرده است. به یاد داشته باشید ، این فقط برای کسپرسکی است ، بنابراین تعداد واقعی آنها بسیار بیشتر است.

در سال 2017 ، بزرگترین فیشینگ موجود در اینترنت ، ارسال فاکتور جعلی بود. با این حال ، در سال 2020 ، بیماری همه گیر COVID-19 تهدید جدید فیشینگ را ایجاد کرد.

در آوریل سال 2020 ، چندی نگذشته بود که بسیاری از کشورها دچار قفل همه گیر شدند ، گوگل اعلام کرد که روزانه بیش از 18 میلیون نامه ناخواسته و هرزنامه مخرب با موضوع COVID-19 را مسدود می کند. تعداد زیادی از این ایمیل ها برای مشروعیت و جلب توجه قربانیان از مارک های رسمی دولت یا سازمان بهداشت استفاده می کنند.

مزایا: کاربر به معنای واقعی کلمه اطلاعات ورود به سیستم خود ، از جمله رمز عبور را تحویل می دهد. ضریب ضربه نسبتاً بالا ، به راحتی متناسب با سرویس های خاص یا افراد خاصی که در حمله فیشینگ نیزه قرار دارند

معایب: ایمیل های هرزنامه به راحتی فیلتر می شوند ، دامنه های هرزنامه در لیست سیاه قرار می گیرند و ارائه دهندگان اصلی مانند Google به طور مداوم محافظت ها را به روز می کنند.

چطور مورد حمله فیشینگ قرار نگیریم

ما در مورد نحوه شناسایی یک ایمیل فیشینگ توضیح داده ایم. علاوه بر این ، فیلتر اسپم خود را به بالاترین تنظیمات خود افزایش دهید یا بهتر از آن ، از یک لیست سفید فعال استفاده کنید. برای اطمینان از قانونی بودن پیوند ایمیل قبل از کلیک کردن ، از جستجوگر پیوند استفاده کنید. این نوع پیام ها حتی از طریق موبایل و به صورت پیامک نیز می توانند ارسال شوند ، پس مراقب پیام های تقلبی روی گوشی موبایل خود نیز باشید.

مهندسی شبکه های اجتماعی

مهندسی اجتماعی اساساً در دنیای واقعی و به دور از صفحه نمایش در حال فیشینگ است.

یک بخش اصلی از هرگونه ممیزی امنیتی ، سنجش آنچه کل نیروی کار می فهمد است. در این حالت ، یک شرکت امنیتی با مشاغل مورد بررسی خود تماس می گیرد. “مهاجم” از طریق تلفن به شخص می گوید که آنها تیم پشتیبانی فنی جدید دفتر هستند و برای چیز خاصی به آخرین رمز عبور احتیاج دارند. یک فرد بی خبر ممکن است پسورد خود را بدون مکث به این شخص تحویل دهد ، بنابراین پسورد به سادگی هک می شود.

نکته ترسناک این است که این کار چند بار انجام می شود. قرن هاست که مهندسی اجتماعی وجود دارد. دوگانه بودن برای ورود به منطقه امن یک روش معمول حمله است و فقط با آموزش از آن محافظت می شود. این به این دلیل است که حمله همیشه مستقیماً رمز عبور را درخواست نمی کند. حتی یک هکر می تواند به عنوان لوله کش و برقکار نیز وارد سیستم شما شود و پسورد شما را هک کند.

مزایا مهندسان اجتماعی ماهر می توانند اطلاعات با ارزش بالا را از طیف وسیعی از اهداف استخراج کنند. تقریباً در هر کسی و در هر مکان مستقر می شود.

معایب: یک نقص در مهندسی اجتماعی می تواند سو ظن در مورد حمله قریب الوقوع را ایجاد کند ، عدم اطمینان در مورد تهیه اطلاعات صحیح می تواند باعث شود تا حمله هکر با شکست روبرو شود.

چطور از طریق مهندسی شبکه های اجتماعی هک نشویم

این یک مورد مشکل است. تا زمانی که فهمیدید اشتباهی رخ داده است ، یک حمله موفق مهندسی اجتماعی کامل خواهد شد. آموزش و آگاهی از امنیت ، تاکتیک اصلی است. از ارسال اطلاعات شخصی که بعداً علیه شما استفاده می شود خودداری کنید.

جدول رنگین کمان

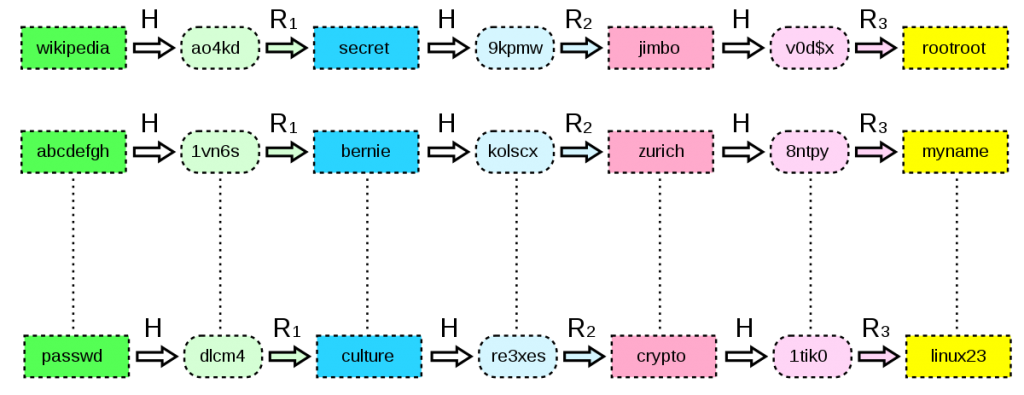

جدول رنگین کمان معمولاً یک هک پسورد آفلاین است. به عنوان مثال ، یک مهاجم لیستی از نام کاربری و رمزهای ورود را به دست آورده است ، اما آنها رمزگذاری شده اند. رمز عبور رمزگذاری شده هش شده است. این بدان معنی است که کاملاً متفاوت از رمز عبور اصلی است.به عنوان مثال ، رمز ورود شما logmein است. هش شناخته شده MD5 برای این رمز عبور “8f4047e3233b39e4444e1aef240e80aa” است.

در موارد خاص ، هکر لیستی از رمزهای عبور متن ساده را از طریق یک الگوریتم هش ، با مقایسه نتایج در برابر یک پرونده رمزگذاری شده رمزگذاری شده ، اجرا می کند. در موارد دیگر ، الگوریتم رمزگذاری آسیب پذیر است و اکثر رمزهای عبور مانند MD5 قبلاً خراب شده اند (از این رو چرا ما هش خاص “logmein” را می دانیم).

این جایی است که جدول رنگین کمان خودش را نشان می دهد. جدول رنگین کمان به جای پردازش صدها هزار گذرواژه بالقوه و تطبیق با هش حاصل از آنها ، مجموعه عظیمی از مقادیر هش مخصوص الگوریتم پیش حساب شده است.

استفاده از میز رنگین کمان به شدت باعث می شود که یک رمزعبور هش شده را به سادگی به دست بیاورید اما این روش برای هک پسورد کامل نیست. هکرها می توانند میزهای رنگین کمانی پر از میلیون ها ترکیب بالقوه را خریداری کنند.

مزایا: می تواند گذرواژه های پیچیده را در مدت زمان کوتاهی کشف کند ، قدرت زیادی را برای برخی از سناریوهای امنیتی به هکر اعطا می کند.

معایب: به فضای زیادی برای جدول رنگین کمان عظیم (گاهی ترابایت) نیاز دارد. همچنین ، مهاجمان به مقادیر موجود در جدول محدود می شوند (در غیر این صورت ، آنها باید جدول کامل دیگری را اضافه کنند).

چطور در مقابل جدول رنگین کمان هک نشویم

این روش یکی دیگر از مراحل حیله گری است. میزهای رنگین کمان طیف گسترده ای از پتانسیل حمله را ارائه می دهند. از سایتهایی که از SHA1 یا MD5 به عنوان الگوریتم هش رمز عبور خود استفاده می کنند خودداری کنید. از سایتهایی که شما را به گذرواژه کوتاه محدود می کنند یا نویسه هایی را که می توانید استفاده کنید محدود می کنید. همیشه از یک رمز عبور پیچیده استفاده کنید.

کی لاگر

یکی دیگر از راه های مطمئن برای هک پسورد ، بد افزار یا کی لاگر است. بدافزار در همه جا وجود دارد و امکان آسیب رساندن به آن را دارد. اگر نوع بدافزار دارای کی لاگر باشد ، می توانید همه حسابهای شما را به خطر بیاندازد

روش دیگر ، بدافزار می تواند به طور خاص داده های خصوصی را هدف قرار دهد یا یک Trojan دسترسی از راه دور را برای سرقت اعتبار شما معرفی کند.

مزایا : هزاران نوع بدافزار ، بسیاری از آنها قابل تنظیم هستند ، با چندین روش تحویل آسان. این روش هک پسورد یک فرصت خوب است که تعداد زیادی از اهداف حداقل در یک نوع تسلیم شوند. این می تواند بدون شناسایی باقی بماند ، و به این ترتیب امکان برداشت بیشتر اطلاعات خصوصی و اطلاعات ورود به سیستم فراهم می شود.

معایب: احتمال اینکه بدافزار کار نکند یا قبل از دسترسی به داده ها قرنطینه شود ، هیچ تضمینی برای مفید بودن داده ها نیست.

روش پیشگیری از هک کی لاگر یا بد افزار

نرم افزار آنتی ویروس و ضد هک خود را نصب و به روز کنید می توانید جدیدترین آنتی ویروس های سال 2020 را نیز از این مطلب دریافت کنید. منابع بارگیری خود را با دقت در نظر بگیرید. روی بسته های نصب حاوی بسته نرم افزاری و موارد دیگر کلیک نکنید. از سایت های شیطانی دور شوید (می دانم گفتن این کار راحت تر است). برای جلوگیری از اسکریپت های مخرب از ابزارهای مسدود کردن اسکریپت استفاده کنید.

منبع: MAKEUSEOF